Μια νέα οικογένεια ransomware που ονομάζεται «Ymir» έχει εντοπιστεί στη φύση, κρυπτογραφώντας συστήματα που προηγουμένως είχαν παραβιαστεί από το κακόβουλο λογισμικό RustyStealer infostealer.

Το RustyStealer είναι ένα γνωστό κακόβουλο λογισμικό Η οικογένεια τεκμηριώθηκε για πρώτη φορά το 2021, αλλά η εμφάνισή της με ransomware καταδεικνύει ένα άλλο παράδειγμα της πρόσφατης τάσης των επιχειρήσεων εγκλήματος στον κυβερνοχώρο που συνεργάζονται.

Σύμφωνα με Ερευνητές της Kaspersky που ανακάλυψε το Ymir κατά τη διάρκεια μιας απόκρισης περιστατικού, το νέο στέλεχος ransomware είναι αξιοσημείωτο για την εκτέλεσή του στη μνήμη, τη χρήση της αφρικανικής γλώσσας Lingala σε ένα σχόλιο κώδικα, τη χρήση αρχείων PDF ως σημειώσεις λύτρων και τις επιλογές διαμόρφωσης επέκτασής του.

Αν και η Kaspersky έχει βρει στοιχεία ότι το Ymir συνδέεται με εξωτερικούς διακομιστές που θα μπορούσαν να διευκολύνουν την εξαγωγή δεδομένων, το ransomware δεν διαθέτει τέτοια δυνατότητα.

Η BleepingComputer επιβεβαίωσε ότι η λειτουργία ransomware ξεκίνησε τον Ιούλιο του 2024, όταν άρχισε να επιτίθεται σε εταιρείες σε όλο τον κόσμο.

Ο Ymir ακολουθεί τις μολύνσεις RustyStealer

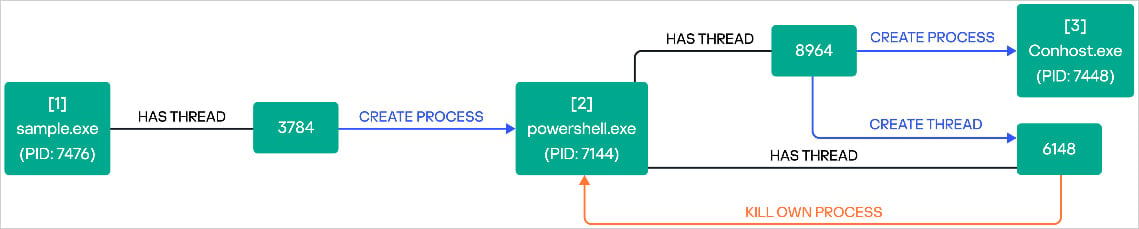

Η ανάλυση της Kaspersky αποκάλυψε ότι ο Rusty stealer είχε διεισδύσει σε πολλαπλά συστήματα εντός της στοχευμένης υποδομής δύο ημέρες πριν από την ανάπτυξη του Ymir.

Το RustyStealer, ουσιαστικά ένα εργαλείο συλλογής διαπιστευτηρίων, επέτρεψε στους εισβολείς να αποκτήσουν μη εξουσιοδοτημένη πρόσβαση στα συστήματα, θέτοντας σε κίνδυνο τους νόμιμους λογαριασμούς υψηλού προνομίου που ήταν χρήσιμοι στην πλευρική κίνηση.

Η πλευρική μετακίνηση στο δίκτυο διευκολύνθηκε με τη χρήση εργαλείων όπως η απομακρυσμένη διαχείριση των Windows (WinRM) και το PowerShell για απομακρυσμένο έλεγχο. Ταυτόχρονα, οι εισβολείς εγκατέστησαν επίσης εργαλεία όπως το Process Hacker και το Advanced IP Scanner.

Στη συνέχεια, εκτέλεσαν σενάρια που σχετίζονται με το κακόβουλο λογισμικό SystemBC και δημιούργησαν κρυφά κανάλια, πιθανώς για εξαγωγή δεδομένων ή εκτέλεση εντολών, με την υποδομή των εισβολέων.

Μετά τη σταθεροποίηση της βάσης και πιθανώς την κλοπή δεδομένων χρησιμοποιώντας το RustyStealer, το Ymir ransomware απορρίφθηκε ως το τελικό ωφέλιμο φορτίο.

Το Ymir είναι ένα νέο στέλεχος ransomware των Windows που λειτουργεί εξ ολοκλήρου από τη μνήμη, αξιοποιώντας λειτουργίες όπως “malloc”, “memove” και “memcmp”, για να αποφύγει τον εντοπισμό.

Κατά την εκκίνηση, εκτελεί αναγνώριση συστήματος λαμβάνοντας την ημερομηνία και την ώρα του συστήματος, προσδιορίζοντας τις διεργασίες που εκτελούνται και ελέγχοντας το χρόνο λειτουργίας του συστήματος, κάτι που μπορεί να σας βοηθήσει να προσδιορίσετε εάν εκτελείται σε sandbox.

Στη συνέχεια, παρακάμπτει τις επεκτάσεις αρχείων που βασίζονται σε μια λίστα με σκληρό κώδικα για να αποφύγει την μη εκκίνηση του συστήματος.

Το Ymir χρησιμοποιεί τον κρυπτογράφηση ροής ChaCha20, έναν προηγμένο και γρήγορο αλγόριθμο κρυπτογράφησης, για την κρυπτογράφηση αρχείων στο σύστημα του θύματος.

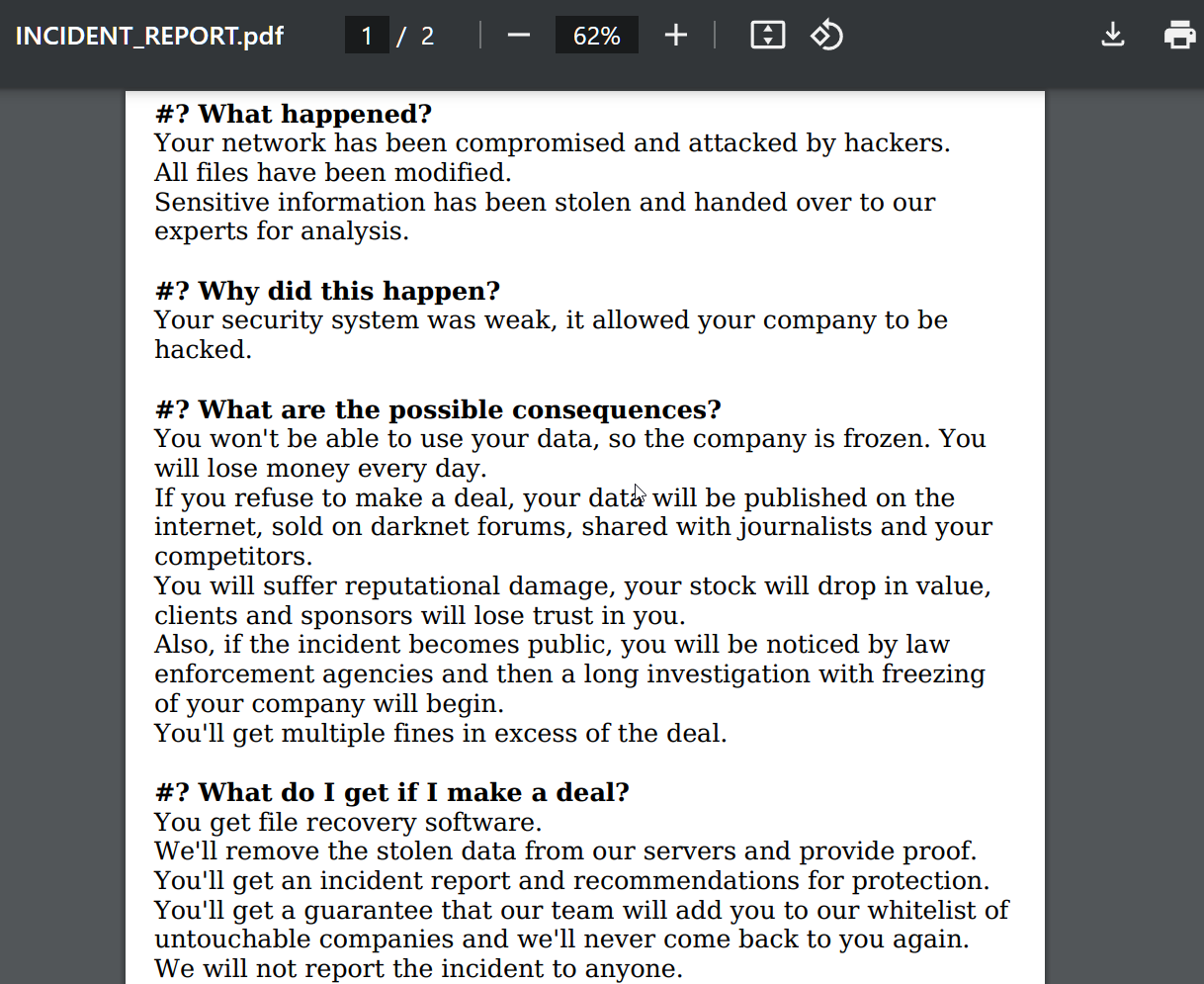

Τα κρυπτογραφημένα αρχεία επισυνάπτονται με μια τυχαία επέκταση, όπως “.6C5oy2dVr6”, και δημιουργείται μια σημείωση λύτρων με το όνομα “INCIDENT_REPORT.pdf” από την ενότητα “.data” του δυαδικού αρχείου Ymir σε όλους τους καταλόγους που περιέχουν κρυπτογραφημένα αρχεία.

Πηγή: BleepingComputer

Το ransomware θα τροποποιήσει επίσης την τιμή “legalnoticecaption” του μητρώου των Windows για να εμφανίσει μια απαίτηση εκβιασμού πριν συνδεθεί ένας χρήστης σε μια κρυπτογραφημένη συσκευή.

Το σημείωμα λύτρων υποστηρίζει ότι τα δεδομένα κλάπηκαν από το σύστημα του θύματος και η Kaspersky υποθέτει ότι αυτό μπορεί να συνέβη χρησιμοποιώντας εργαλεία που είχαν αναπτυχθεί πριν από το Ymir.

Τέλος, το Ymir σαρώνει το σύστημα για την παρουσία του PowerShell και το αξιοποιεί για να διαγράψει το εκτελέσιμό του για να αποφύγει την αναγνώριση και την ανάλυση.

Πηγή: Kaspersky

Η Ymir δεν έχει δημιουργήσει ακόμη έναν ιστότοπο διαρροής δεδομένων, αλλά θα μπορούσε να είναι ότι οι φορείς της απειλής μόλις άρχισαν να συγκεντρώνουν δεδομένα θυμάτων.

Η Kaspersky προειδοποιεί ότι η χρήση από την Ymir των κλεφτών πληροφοριών ως μεσίτες πρόσβασης θα μπορούσε γρήγορα να καταστήσει αυτή τη νέα οικογένεια ransomware μια ευρέως διαδεδομένη απειλή.

VIA: bleepingcomputer.com