Νέες παραλλαγές του πλαισίου κακόβουλου λογισμικού Eagerbee αναπτύσσονται εναντίον κυβερνητικών οργανισμών και παρόχων υπηρεσιών Διαδικτύου (ISP) στη Μέση Ανατολή.

Προηγουμένως, το κακόβουλο λογισμικό είχε παρατηρηθεί σε επιθέσεις που πραγματοποιήθηκαν από κινεζικούς φορείς απειλών που υποστηρίζονται από το κράτος, τους οποίους η Sophos παρακολουθούσε ως «Crimson Palace».

Σύμφωνα με μια νέα έκθεση ερευνητών της Kaspersky, υπάρχει μια πιθανή σύνδεση με μια ομάδα απειλών που αποκαλούν «CoughingDown», με βάση τις ομοιότητες κώδικα και τις επικαλύψεις διευθύνσεων IP.

“Λόγω της συνεπούς δημιουργίας υπηρεσιών την ίδια ημέρα μέσω του ίδιου κελύφους για την εκτέλεση της κερκόπορτας EAGERBEE και της μονάδας πυρήνα CoughingDown, και του τομέα C2 που επικαλύπτεται μεταξύ της κερκόπορτας EAGERBEE και της μονάδας πυρήνα CoughingDown, αξιολογούμε με μέτρια σιγουριά ότι το EAGERBEE Το backdoor σχετίζεται με την ομάδα απειλών CoughingDown» εξηγεί Kaspersky

Το πλαίσιο κακόβουλου λογισμικού Eagerbee

Η Kaspersky δεν μπόρεσε να προσδιορίσει τον αρχικό φορέα πρόσβασης στις επιθέσεις στη Μέση Ανατολή, αλλά αναφέρει ότι, σε προηγούμενες περιπτώσεις, δύο οργανισμοί της Ανατολικής Ασίας παραβιάστηκαν μέσω της εκμετάλλευσης του ελαττώματος Microsoft Exchange ProxyLogon (CVE-2021-26855).

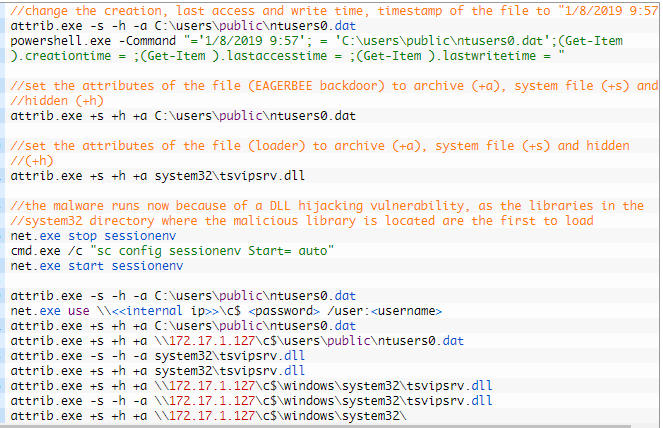

Η επίθεση περιλαμβάνει την ανάπτυξη ενός εγχυτήρα (tsvipsrv.dll) που έχει πέσει στον κατάλογο system32 για τη φόρτωση του αρχείου ωφέλιμου φορτίου (ntusers0.dat).

Κατά την εκκίνηση του συστήματος, τα Windows εκτελούν τον εγχυτήρα, ο οποίος στη συνέχεια κάνει κατάχρηση της υπηρεσίας «Θέματα», καθώς και των SessionEnv, IKEEXT και MSDTC, για να εγγράψει το ωφέλιμο φορτίο της κερκόπορτας στη μνήμη χρησιμοποιώντας την πειρατεία DLL.

Πηγή: Kaspersky

Το backdoor μπορεί να ρυθμιστεί ώστε να εκτελείται σε συγκεκριμένες ώρες, αλλά η Kaspersky λέει ότι είχε ρυθμιστεί να εκτελείται 24/7 στις παρατηρούμενες επιθέσεις.

Το Eagerbee εμφανίζεται στο μολυσμένο σύστημα ως «dllloader1x64.dll» και αρχίζει αμέσως να συλλέγει βασικές πληροφορίες, όπως λεπτομέρειες λειτουργικού συστήματος και διευθύνσεις δικτύου.

Κατά την προετοιμασία, δημιουργεί ένα κανάλι TCP/SSL με τον διακομιστή εντολών και ελέγχου (C2) από όπου μπορεί να λάβει πρόσθετα πρόσθετα που επεκτείνουν τη λειτουργικότητά του.

Τα πρόσθετα εισάγονται στη μνήμη από έναν ενορχηστρωτή πρόσθετων (ssss.dll), ο οποίος διαχειρίζεται την εκτέλεσή τους.

Τα πέντε πρόσθετα που τεκμηριώνονται από την Kaspersky είναι τα ακόλουθα:

- Πρόσθετο File Manager: Χειρίζεται τις λειτουργίες του συστήματος αρχείων, συμπεριλαμβανομένης της καταχώρισης, μετονομασίας, μετακίνησης, αντιγραφής και διαγραφής αρχείων ή καταλόγων. Μπορεί να προσαρμόσει τα δικαιώματα αρχείων, να εισάγει πρόσθετα ωφέλιμα φορτία στη μνήμη και να εκτελεί γραμμές εντολών. Επίσης, ανακτά λεπτομερείς δομές αρχείων και φακέλων και διαχειρίζεται ετικέτες τόμου και χρονικές σημάνσεις.

- Πρόσθετο Process Manager: Διαχειρίζεται τις διαδικασίες του συστήματος παραθέτοντας διεργασίες που εκτελούνται, εκκινώντας νέες και τερματίζοντας τις υπάρχουσες. Μπορεί να εκτελέσει γραμμές εντολών ή λειτουργικές μονάδες στο πλαίσιο ασφαλείας συγκεκριμένων λογαριασμών χρηστών.

- Πρόσθετο Remote Access Manager: Διευκολύνει την απομακρυσμένη πρόσβαση ενεργοποιώντας τις περιόδους λειτουργίας RDP, διατηρώντας ταυτόχρονες συνδέσεις RDP και παρέχοντας πρόσβαση στο κέλυφος εντολών. Επίσης, πραγματοποιεί λήψη αρχείων από καθορισμένες διευθύνσεις URL και εισάγει κελύφη εντολών σε νόμιμες διαδικασίες για stealth.

- Πρόσθετο Service Manager: Ελέγχει τις υπηρεσίες συστήματος δημιουργώντας, ξεκινώντας, σταματώντας, διαγράφοντας ή απαριθμώντας τις. Μπορεί να διαχειριστεί τόσο αυτόνομες όσο και κοινόχρηστες διαδικασίες υπηρεσιών ενώ συλλέγει στοιχεία κατάστασης υπηρεσίας.

- Πρόσθετο Network Manager: Παρακολουθεί και παραθέτει ενεργές συνδέσεις δικτύου, συλλέγει λεπτομέρειες όπως κατάσταση, τοπικές/απομακρυσμένες διευθύνσεις και θύρες και συσχετισμένα αναγνωριστικά διεργασίας για πρωτόκολλα IPv4 και IPv6.

Συνολικά, το Eagerbee είναι μια κρυφή και επίμονη απειλή που έχει εκτεταμένες δυνατότητες σε παραβιασμένα συστήματα.

Η ίδια αλυσίδα φόρτωσης πίσω πόρτας ήταν ανακαλύφθηκε επίσης στην Ιαπωνίαάρα οι επιθέσεις είναι παγκόσμιες.

Οι οργανισμοί θα πρέπει να επιδιορθώσουν το ProxyLogon σε όλους τους διακομιστές του Exchange και να χρησιμοποιήσουν τους δείκτες συμβιβασμού που αναφέρονται στην αναφορά της Kaspersky για να συλλάβουν έγκαιρα την απειλή.

VIA: Πηγή Άρθρου

Greek Live Channels Όλα τα Ελληνικά κανάλια: Βρίσκεστε μακριά από το σπίτι ή δεν έχετε πρόσβαση σε τηλεόραση; Το IPTV σας επιτρέπει να παρακολουθείτε όλα τα Ελληνικά κανάλια και άλλο περιεχόμενο από οποιαδήποτε συσκευή συνδεδεμένη στο διαδίκτυο. Αν θες πρόσβαση σε όλα τα Ελληνικά κανάλια Πατήστε Εδώ

Ακολουθήστε το TechFreak.GR στο Google News για να μάθετε πρώτοι όλες τις ειδήσεις τεχνολογίας.