Περιεχόμενα Άρθρου

Ανακαλύφθηκε ένα προηγουμένως μη τεκμηριωμένο λογισμικό κατασκοπείας Android που ονομάζεται «EagleMsgSpy» και πιστεύεται ότι χρησιμοποιείται από τις αρχές επιβολής του νόμου στην Κίνα για την παρακολούθηση κινητών συσκευών.

Σύμφωνα με α νέα αναφορά του Lookoutτο λογισμικό κατασκοπείας αναπτύχθηκε από την Wuhan Chinasoft Token Information Technology Co., Ltd. και είναι λειτουργικό τουλάχιστον από το 2017.

Το Lookout παρουσιάζει άφθονα στοιχεία που συνδέουν το EagleMsgSpy με τους προγραμματιστές και τους χειριστές του, συμπεριλαμβανομένων διευθύνσεων IP που συνδέονται με διακομιστές C2, τομείς, άμεσες αναφορές στην εσωτερική τεκμηρίωση, καθώς και δημόσιες συμβάσεις.

Οι ερευνητές βρήκαν επίσης ενδείξεις για την ύπαρξη μιας παραλλαγής iOS. Ωστόσο, δεν έχουν ακόμη αποκτήσει πρόσβαση σε δείγμα για ανάλυση.

Ισχυρό λογισμικό κατασκοπείας Android

Η Lookout πιστεύει ότι οι αρχές επιβολής του νόμου εγκαθιστούν με μη αυτόματο τρόπο το λογισμικό κατασκοπείας EagleMsgSpy όταν έχουν φυσική πρόσβαση σε ξεκλείδωτες συσκευές. Αυτό θα μπορούσε να επιτευχθεί με την κατάσχεση της συσκευής κατά τη διάρκεια συλλήψεων, κάτι συνηθισμένο στις καταπιεστικές χώρες.

Το Lookout δεν έχει δει το πρόγραμμα εγκατάστασης APK στο Google Play ή σε καταστήματα εφαρμογών τρίτων, επομένως το λογισμικό υποκλοπής κατά πάσα πιθανότητα διανέμεται μόνο από έναν μικρό κύκλο χειριστών.

Πηγή: Lookout

Οι επόμενες εκδόσεις του κακόβουλου λογισμικού που δειγματολήφθηκαν από τους αναλυτές δείχνουν τη συσκότιση κώδικα και βελτιώσεις κρυπτογράφησης, ενδεικτικά της ενεργούς ανάπτυξης.

Οι δραστηριότητες κλοπής δεδομένων του EagleMsgSpy περιλαμβάνουν τη στόχευση των εξής:

- Μηνύματα από εφαρμογές συνομιλίας (QQ, Telegram, WhatsApp κ.λπ.)

- Εγγραφή οθόνης, στιγμιότυπα οθόνης και εγγραφές ήχου.

- Αρχεία κλήσεων, επαφές, μηνύματα SMS.

- Τοποθεσία (GPS), δραστηριότητα δικτύου, εγκατεστημένες εφαρμογές.

- Σελιδοδείκτες προγράμματος περιήγησης, αρχεία εξωτερικής αποθήκευσης.

Τα δεδομένα αποθηκεύονται προσωρινά σε έναν κρυφό κατάλογο, κρυπτογραφούνται, συμπιέζονται και διεκπεραιώνονται στους διακομιστές εντολών και ελέγχου (C2).

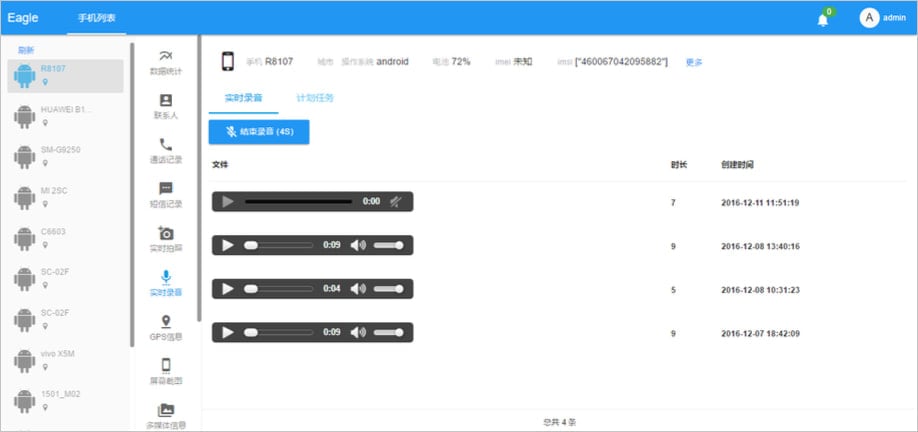

Το κακόβουλο λογισμικό διαθέτει έναν πίνακα διαχειριστή που ονομάζεται “Stability Maintenance Judgment System”.

Ο πίνακας επιτρέπει στους απομακρυσμένους χειριστές να ξεκινούν δραστηριότητες σε πραγματικό χρόνο, όπως η ενεργοποίηση ηχογραφήσεων ή η εμφάνιση της γεωγραφικής κατανομής και ανταλλαγής επικοινωνίας των επαφών του στόχου.

Πηγή: Lookout

Πίσω από το EagleMsgSpy

Η Lookout λέει με μεγάλη σιγουριά ότι οι δημιουργοί του EagleMsgSpy είναι η Wuhan Chinasoft Token Information Technology, συνδεδεμένη με το κακόβουλο λογισμικό μέσω επικαλύψεων στην υποδομή, την εσωτερική τεκμηρίωση και τις έρευνες OSINT.

Για παράδειγμα, ένας τομέας που χρησιμοποιεί η εταιρεία για διαφημιστικό υλικό (‘tzsafe[.]com’) εμφανίζεται επίσης στις συμβολοσειρές κρυπτογράφησης του EagleMsgSpy, ενώ η τεκμηρίωση του κακόβουλου λογισμικού αναφέρεται απευθείας στο όνομα της εταιρείας.

Επιπλέον, τα στιγμιότυπα οθόνης της συσκευής δοκιμής από τον πίνακα διαχείρισης αντιστοιχούν στην τοποθεσία της έδρας της εταιρείας στο Wuhan.

Όσον αφορά τους χειριστές λογισμικού κατασκοπείας, η Lookout ισχυρίζεται ότι οι διακομιστές C2 συνδέονται με τομείς των γραφείων δημόσιας ασφάλειας, συμπεριλαμβανομένου του Γραφείου Δημόσιας Ασφάλειας Yantai και του υποκαταστήματος Zhifu.

Τα ιστορικά αρχεία IP δείχνουν επίσης επικαλύψεις με τομείς που χρησιμοποιούνται από γραφεία στο Dengfeng και στο Guiyang.

Τέλος, το όνομα του πίνακα διαχείρισης υποδηλώνει ότι χρησιμοποιείται συστηματικά από τις αρχές επιβολής του νόμου ή άλλες κρατικές υπηρεσίες.

VIA: Πηγή Άρθρου

Greek Live Channels Όλα τα Ελληνικά κανάλια:

Βρίσκεστε μακριά από το σπίτι ή δεν έχετε πρόσβαση σε τηλεόραση;

Το IPTV σας επιτρέπει να παρακολουθείτε όλα τα Ελληνικά κανάλια και άλλο περιεχόμενο από οποιαδήποτε συσκευή συνδεδεμένη στο διαδίκτυο.

Αν θες πρόσβαση σε όλα τα Ελληνικά κανάλια

Πατήστε Εδώ

Ακολουθήστε το TechFreak.GR στο Google News για να μάθετε πρώτοι όλες τις ειδήσεις τεχνολογίας.